LOC 기법

. S/W 각 기능의 원시 코드 라인수의 비관치, 낙관치, 기대치를 측정하여 예측치를 구하고 이를 이용 하여 비용을 산정하는 기법

SAN

. 네트워크상에 광채널 스위치의 이점인 고속 전송과 장거리 연결 및 멀티 프로토콜 기능을 활용

. 각기 다른 운영체제를 가진 여러 기종들이 네트워크상에서 동일 저장장치의 데이터를 공유하게 함으로써, 여러 개의 저장장치나 백업 장비를 단일화시킨 시스템

Bell-Lapadula Model

. 군대의 보안 레벨처럼 정보의 기밀성에 따라 상하 관계가 구분된 정보를 보호하기 위해 사용한다

. 자신의 권한보다 낮은 보안 레벨 권한을 가진 경우에는 높은 보안 레벨의 문서를 읽을 수 없고 자신의 권한보다 낮은 수준의 문서만 읽을 수 있다

. 자신의 권한보다 높은 보안 레벨의 문서에는 쓰기가 가능하지만, 보안 레벨이 낮은 문서의 쓰기 권한은 제한한다

SADT

. SoftTech사에서 개발된 것으로 구조적 요구 분석을 하기 위해 블록 다이어그램을 채택한 자동화 도구

SPICE

. 소프트웨어 개발 표준 중 소프트웨어 품질 및 생산성 향상을 위해 소프트웨어 프로세스를 평가 및 개선하는 국제 표준

이식

. 소프트웨어 재공학의 주요 활동 중 기존 소프트웨어를 다른 운영체제나 하드웨어 환경에서 사용할 수 있도록 변환하는 것

DAS

. 하드디스크와 같은 데이터 저장장치를 호스트버스 어댑터에 직접 연결하는 방식

. 저장장치와 호스트 기기 사이에 네트워크 디바이스 없이 직접 연결하는 방식으로 구성

Mandatory Access Control

. 정보 시스템 내에서 어떤 주체가 특정 개체에 접근하려 할 때 양쪽의 보안 레이블(Security Label)에 기초하여 높은 보안 수준을 요구하는 정보(객체)가 낮은 보안 수준의 주체에게 노출되지 않도록 하는 접근 제어 방법

나선형 모형

. 프로토타입을 지속적으로 발전시켜 최종 소프트웨어 개발까지 이르는 개발방법으로, 위험관리가 중심 인 소프트웨어 생명주기 모형

합성 중심

. 전자 칩과 같은 소프트웨어 부품, 즉 블록(모듈)을 만들어서 끼워 맞추는 방법으로 소프트웨어를 완 성시키는 재사용 방법

nmap

. 서버에 열린 포트 정보를 스캐닝해서 보안 취약점을 찾는데 사용하는 도구

Waterfall Model

. 생명 주기 모형 중 가장 오래된 모형으로, 많은 적용 사례가 있지만 요구사항의 변경이 어렵고 각 단계 의 결과가 확인되어야 다음 단계로 넘어갈 수 있는 선형 순차적, 고전적 생명 주기 모형이라고도 하는 것

Seven Touchpoints

. 실무적으로 검증된 개발보안 방법론 중 하나로, SW보안의 모범 사례를 SDLC(Software Development Life Cycle)에 통합한 소프트웨어 개발 보안 생명주기 방법론

N-Screen

. PC, TV, 휴대폰에서 원하는 콘텐츠를 끊김없이 자유롭게 이용할 수 있는 서비스

Baas

. 블록체인(Blockchain) 개발 환경을 클라우드로 서비스하는 개념

. 블록체인 네트워크에 노드의 추가 및 제거가 용이

. 블록체인의 기본 인프라를 추상화하여 블록체인 응용 프로그램을 만들 수 있는 클라우드 컴퓨팅 플랫폼

RIP

. 최대 홉수를 15로 제한한 라우팅 프로토콜

MapReduce

. 대용량 데이터를 분산 처리하기 위한 목적으로 개발된 프로그래밍 모델

. Google에 의해 고안된 기술로써 대표적인 대용량 데이터 처리를 위한 병렬 처리 기법을 제공

. 임의의 순서로 정렬된 데이터를 분산 처리하고 이를 다시 합치는 과정

OWASP

. 오픈소스 웹 애플리케이션 보안 프로젝트로서 주로 웹을 통한 정보 유출, 악성 파일 및 스크립트, 보 안 취약점 등을 연구하는 곳

디지털 트윈

. 물리적인 사물과 컴퓨터에 동일하게 표현되는 가상의 모델로, 실제 물리적인 자산 대신 소프트웨어로 가상화함으로써 실제 자산의 특성에 대한 정확한 정보를 얻을 수 있고, 자산 최적화, 돌발 사고 최소화, 생 산성 향상 등 설계부터 제조, 서비스에 이르는 모든 과정의 효율성을 향상시킬 수 있는 모델

Spanning Tree Algorithm

. 브리지와 구내 정보 통신망(LAN)으로 구성된 통신망에서 루프(폐회로)를 형성하지 않으면서 연결을 설정하는 알고리즘

Wavelength Division Multiplexing

. 광섬유를 이용한 통신기술의 하나를 의미함

. 파장이 서로 다른 복수의 광신호를 동시에 이용하는 것으로 광섬유를 다중화 하는 방식임

. 빛의 파장 축과 파장이 다른 광선은 서로 간섭을 일으키지 않는 성질을 이용함

WPA

. Wi-Fi에서 제정한 무선 랜(WLAN) 인증 및 암호화 관련 표준

SSO

. 시스템이 몇 대가 되어도 하나의 시스템에서 인증에 성공하면 다른 시스템에 대한 접근 권한도 얻는 시스템을 의미

Sqoop

. 하둡(Hadoop)과 관계형 데이터베이스 간에 데이터를 전송할 수 있도록 설계된 도구

tcp wrapper

. 어떤 외부 컴퓨터가 접속되면 접속 인가 여부를 점검해서 인가된 경우에는 접속이 허용되고, 그 반대 의 경우에는 거부할 수 있는 접근제어 유틸리티

Docker

. 컨테이너 응용 프로그램의 배포를 자동화하는 오픈소스 엔진

. 소프트웨어 컨테이너 안에 응용 프로그램들을 배치시키는 일을 자동화해 주는 오픈 소스 프로젝트이자 소프트웨어로 볼 수 있다

VLAN

. 물리적 배치와 상관없이 논리적으로 LAN을 구성하여 Broadcast Domain을 구분할 수 있게 해주는 기술로, 접속된 장비들의 성능 향상 및 보안성 증대 효과가 있는 것

Zing

. 기기를 키오스크에 갖다 대면 원하는 데이터를 바로 가져올 수 있는 기술로 10cm 이내 근접 거리에 서 기가급 속도로 데이터 전송이 가능한 초고속 근접무선통신(NFC; Near Field Communication) 기술

하둡(Hadoop)

. 오픈 소스를 기반으로 한 분산 컴퓨팅 플랫폼

. 일반 PC급 컴퓨터들로 가상화된 대형 스토리지를 형성

. 다양한 소스를 통해 생성된 빅데이터를 효율적으로 저장하고 처리

DPI(Deep Packet Inspection)

. OSI 7 Layer 전 계층의 프로토콜과 패킷 내부의 콘텐츠를 파악하여 침입 시도, 해킹 등을 탐지하고 트래픽을 조정하기 위한 패킷 분석 기술

Mashup

. 웹에서 제공하는 정보 및 서비스를 이용하여 새로운 소프트웨어나 서비스, 데이터베이스 등을 만드는 기술

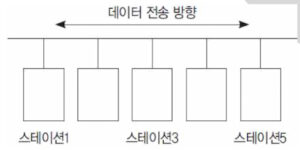

LAN의 네트워크 토폴로지 / 버스형

PaaS-TA

. 국내 IT 서비스 경쟁력 강화를 목표로 개발되었으며 인프라 제어 및 관리 환경, 실행 환경, 개발 환 경, 서비스 환경, 운영 환경으로 구성되어 있는 개방형 클라우드 컴퓨팅 플랫폼

Data Mining

. 빅데이터 분석 기술 중 대량의 데이터를 분석하여 데이터 속에 내재되어 있는 변수 사이의 상호관계 를 규명하여 일정한 패턴을 찾아내는 기법

Honeypot

. 1990년대 David Clock이 처음 제안하였다

. 비정상적인 접근의 탐지를 위해 의도적으로 설치해 둔 시스템

. 침입자를 속여 실제 공격당하는 것처럼 보여줌으로써 크래커를 추적 및 공격기법의 정보를 수집하는 역할

. 쉽게 공격자에게 노출되어야 하며 쉽게 공격이 가능한 것처럼 취약해 보여야 한다

Scrapy

. Python 기반의 웹 크롤링(Web Crawling) 프레임워크

스마트 그리드

. 전기 및 정보통신기술을 활용하여 전력망을 지능화, 고도화함으로써 고품질의 전력서비스를 제공하고 에너지 이용 효율을 극대화하는 전력망

Software Defined Storage

. 가상화를 적용하여 필요한 공간만큼 나눠 사용할 수 있도록 하며 서버 가상화와 유사함

. 컴퓨팅 소프트웨어로 규정하는 데이터 스토리지 체계이며, 일정 조직 내 여러 스토리지를 하나처럼 관리하고 운용하는 컴퓨터 이용 환경

. 스토리지 자원을 효율적으로 나누어 쓰는 방법으로 이해할 수 있음

Secure OS

. 컴퓨터 운영체제의 커널에 보안 기능을 추가한 것으로 운영체제의 보안상 결함으로 인하여 발생 가 능한 각종 해킹으로부터 시스템을 보호하기 위하여 사용되는 것

텐서플로(TensorFlow)

. 구글의 구글 브레인 팀이 제작하여 공개한 기계 학습(Machine Leaming)을 위한 오픈소스 소프트웨 어 라이브러리

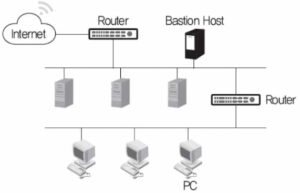

Screened Subnet / 침입 차단 시스템(방화벽) 구축 유형

Transcription Error

. 코드의 기입 과정에서 원래 ‘12536’으로 기입되어야 하는데 ‘12936’으로 표기되었을 경우 코드 오류

Ransomware

. 개인과 기업, 국가적으로 큰 위협이 되고 있는 주요 사이버 범죄 중 하나로, Snake, Darkside 등 시스 템을 잠그거나 데이터를 암호화해 사용할 수 없도록 하고 이를 인질로 금전을 요구하는 데 사용되는 악성 프로그램

Phishing

. 소셜 네트워크에서 악의적인 사용자가 지인 또는 특정 유명인으로 가장하여 활동하는 공격 기법

RSA

. 비대칭 암호화 방식으로 소수를 활용한 암호화 알고리즘

XSS

. 웹페이지에 악의적인 스크립트를 포함시켜 사용자 측에서 실행되게 유도함으로써, 정보유출 등의 공 격을 유발할 수 있는 취약점

VPN

. 이용자가 인터넷과 같은 공중망에 사설망을 구축하여 마치 전용망을 사용하는 효과를 가지는 보안 솔루션

Authentication

. 자신의 신원(Identity)을 시스템에 증명하는 과정

. 아이디와 패스워드를 입력하는 과정이 가장 일반적인 예시

AES

. DES의 보안 문제를 해결하기 위해 개발

. NIST에서 개발한 개인키 암호화 알고리즘

무결성

. 시스템 내의 정보는 오직 인가된 사용자만 수정할 수 있는 보안 요소

wtmp

. 리눅스 시스템에서 사용자의 성공한 로그인/로그아웃 정보기록

. 시스템의 종료/시작 시간 기록

스택가드

. 메모리상에서 프로그램의 복귀 주소와 변수 사이에 특정 값을 저장해 두었다가 그 값이 변경되었을 경우 오버플로우 상태로 가정하여 프로그램 실행을 중단하는 기술

Switch Jamming

. 위조된 매체 접근 제어(MAC) 주소를 지속적으로 네트워크로 흘려보내, 스위치 MAC 주소 테이블의 저장 기능을 혼란시켜 더미 허브(Dummy Hub)처럼 작동하게 하는 공격

Ping of Death

. 시스템 공격 기법 중 하나로 허용 범위 이상의 ICMP 패킷을 전송하여 대상 시스템의 네트워크를 마비

Salt

. 시스템에 저장되는 패스워드들은 Hash 또는 암호화 알고리즘의 결과 값으로 저장된다. 이때 암호 공 격을 막기 위해 똑같은 패스워드들이 다른 암호 값으로 저장되도록 추가되는 값을 의미

Key Logger Attack

. 컴퓨터 사용자의 키보드 움직임을 탐지해 ID, 패스워드 등 개인의 중요한 정보를 몰래 빼가는 해킹 공격

Smurfing

. IP 또는 ICMP의 특성을 악용하여 특정 사이트에 집중적으로 데이터를 보내 네트워크 또는 시스템의 상태를 불능으로 만드는 공격 방법

Worm

. 악성코드의 유형 중 다른 컴퓨터의 취약점을 이용하여 스스로 전파하거나 메일로 전파되며 스스로를 증식하는 것

Ping Flood

. 특정 사이트에 매우 많은 ICMP Echo를 보내면, 이에 대한 응답(Respond)을 하기 위해 시스템 자원 을 모두 사용해버려 시스템이 정상적으로 동작하지 못하도록 하는 공격 방법